IAM ロール – ID プロバイダとフェデレーション

- 特定のプロバイダーを使用して、AWS アカウント内に作成することなく、AWS リソースへの外部ユーザー ID のアクセス許可を付与できます。

- 外部ユーザー ID は、組織の認証システムを通じて、または Amazon、Google などのログインなどのよく知られた ID プロバイダを介して認証することができます。

- ID プロバイダーは、アプリケーションに長期間配布または埋め込む必要がなくても、AWS アカウントを安全に保つことができます。

- IdP を使用するには、IAM ID プロバイダエンティティを作成して、AWS アカウントと IdP 間の信頼関係を確立します。

- IAM は、OpenID Connect(OIDC)または SAML 2.0(Security Assertion Markup Language 2.0)と互換性のある IdP をサポートしています。

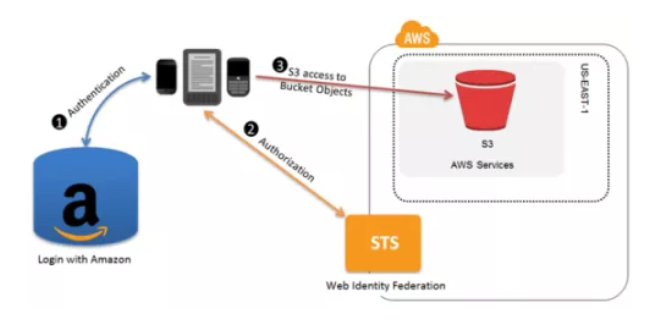

Web ID フェデレーション

完全なプロセスフロー

- モバイルまたは Web アプリケーションは、各アプリケーションに一意の ID またはクライアント ID (対象ユーザーとも呼ばれる) を与える IdP で構成する必要があります。

- IAM で OIDC 互換 IdP の ID プロバイダエンティティを作成します。

- IAM ロールを作成し

- 信頼ポリシー – IdP(Amazon など) をプリンシパル (信頼されたエンティティ) として指定し、IdP に割り当てられたアプリ ID に一致する条件を含めます。

- 権限ポリシー – アプリケーションが想定できるアクセス許可を指定する

- アプリケーションは、ログインする IdP のサインインインターフェイスを呼び出します。

- IdP はユーザーを認証し、ユーザーに関する情報をアプリケーションに対して認証トークン (OAuth アクセストークンまたは OIDC ID トークン) を返します。

- アプリケーションは、AssumeRoleWithWebIdentity アクションを使用して STS サービスへの未署名の呼び出しを行い、一時的なセキュリティ認証情報を要求します。

- アプリケーションは、IdP の認証トークンを、その IdP 用に作成された IAM ロールの Amazon リソース名 (ARN) と共に渡します。

- AWS は、トークンが信頼され、有効であることを確認し、その場合は、要求に名前を付けたロールのアクセス許可を持つアプリケーションに一時的なセキュリティ資格情報 (アクセスキー、シークレットアクセスキー、セッショントークン、有効期限) を返します。

- STS 応答には、IdP がユーザーに関連付ける一意のユーザー ID など、IdP からのユーザーに関するメタデータも含まれます。

- 一時的な資格情報を使用して、アプリケーションは AWS に署名された要求を行います。

- ID プロバイダーからのユーザー ID 情報は、アプリ内のユーザーを区別することができますたとえば、オブジェクトは、プレフィックスまたはサフィックスとしてユーザー ID を含む S3 フォルダーに入れることができます。これにより、その ID を持つユーザーだけがアクセスできるように、フォルダをロックするアクセス制御ポリシーを作成できます。

- アプリケーションは、一時的なセキュリティ認証情報をキャッシュし、それに応じて有効期限前に更新することができます。デフォルトでは、一時資格情報は1時間に適しています。

インタラクティブウェブサイトは、フローを理解するための非常に良い方法を提供します。

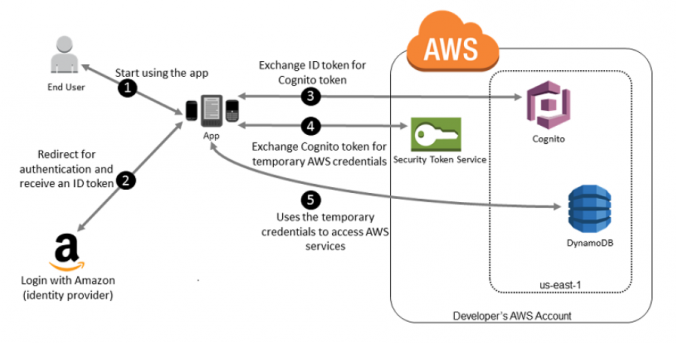

Cognito を使用したモバイルまたは ウェブ ID フェデレーション

Amazon Cognito

- ほとんどすべての ウェブ ID フェデレーションシナリオの ID ブローカーとして Amazon Cognito を使用する。

- Amazon Cognito は使いやすく、匿名 (認証されていない) アクセスのような追加機能を提供します。

- Amazon Cognito はまた、デバイスとプロバイダ間でユーザーデータを同期するのに役立ちます。

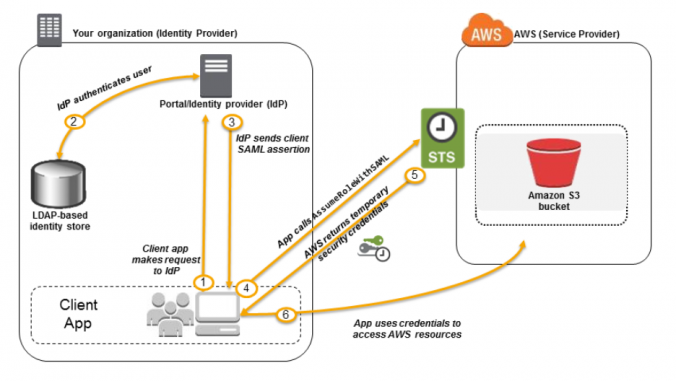

SAML 2.0 ベースのフェデレーション

- AWS は、多くの ID プロバイダ (IdP) が使用するオープンスタンダードである SAML 2.0 (セキュリティアサーションマークアップ言語 2.0) を持つ ID フェデレーションをサポートしています。

- SAML 2.0 ベースのフェデレーション機能により、フェデレーションシングルサインオン (SSO) が有効になるため、ユーザーは AWS マネジメントコンソールにログインするか、組織内の全員に IAM ユーザーを作成せずに AWS API を呼び出すことができます。

- SAML を使用すると、カスタム ID プロキシコードを記述するのではなく、IdP のサービスを使用して AWS とのフェデレーションを構成するプロセスを簡略化できます。

- これは、Active Directory フェデレーションサービスや Shibboleth などのユーザー ID とアクセス許可に関する情報を提供する SAML アサーションを生成するソフトウェアを使用して、ID システム(Windows Active Directory や OpenLDAP など)を統合した組織で役立ちます。

完全なプロセスフロー

- AWS アカウントと IdP の間に “信頼” を確立するために、組織の IdP によって提供される SAML メタデータドキュメントを使用して、AWS に SAML プロバイダエンティティを作成します。

- SAML メタデータドキュメントには、発行者名、作成日、有効期限、および AWS が組織からの認証応答 (アサーション) を検証するために使用できるキーが含まれています。

- 定義する IAM ロールの作成

- プリンシパルとしての SAML プロバイダによる信頼ポリシー。組織と AWS の間に信頼関係を確立します。

- 権限ポリシーにより、組織のユーザーが AWS で行うことが許可されます。

- SAML 信頼は、組織の IdP に AWS に関する情報と、フェデレーションユーザーが使用する役割を構成することによって完了します。これは、IdP と AWS 間の証明書利用者信頼の設定と呼ばれます

- アプリケーションは、ログインする組織の IdP のサインインインターフェイスを呼び出します。

1 IdP はユーザーを認証し、ユーザーを識別し、ユーザーに関する属性を含むアサーションを含む SAML 認証応答を生成します。 - アプリケーションは、AssumeRoleWithSAML アクションを使用して STS サービスへの未署名の呼び出しを行い、一時的なセキュリティ認証情報を要求します。

- アプリケーションは、SAML プロバイダの ARN、引き受けるロールの ARN、IdP によって返された現在のユーザーに関する SAML アサーション、および資格情報が有効であるべき時間を渡します。 ユーザへの権限をさらに制限するために、オプションの IAM ポリシーパラメータを提供することができます。

- AWS は、SAML アサーションが信頼され、有効であることを確認し、その場合は、要求で指定されたロールのアクセス許可を持つアプリケーションに一時的なセキュリティ資格情報 (アクセスキー、シークレットアクセスキー、セッショントークン、有効期限) を返します。

- STS 応答には、IdP がユーザーに関連付ける一意のユーザー ID など、IdP からのユーザーに関するメタデータも含まれます。

- 一時的な資格情報を使用して、アプリケーションは、サービスにアクセスするために AWS に署名された要求を行います。

- アプリケーションは、一時的なセキュリティ認証情報をキャッシュし、それに応じて有効期限前に更新することができます。既定では、一時資格情報は1時間に適しています。

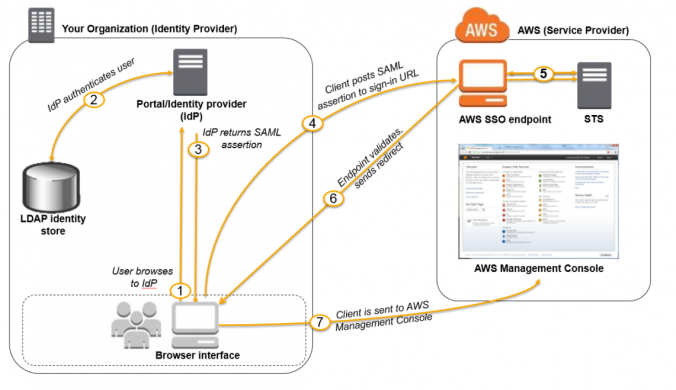

SAML 2.0 ベースのフェデレーションを使用して、フェデレーションユーザーに AWS マネジメントコンソールへのアクセスを許可することもできます。これには、AssumeRoleWithSAML API を直接呼び出す代わりに、AWS SSO エンドポイントを使用する必要があります。エンドポイントはユーザーの API を呼び出し、ユーザーのブラウザーを AWS マネジメントコンソールに自動的にリダイレクトする URL を返します。

完全なプロセスフロー

- ユーザーが組織のポータルを参照し、AWS マネジメントコンソールに移動するオプションを選択します。

- ポータルは、組織と AWS 間の信頼の交換を処理する ID プロバイダ (IdP) の機能を実行します。

- ポータルは、組織内のユーザーの身元を確認します。

- ポータルは、ユーザーを識別し、ユーザーに関する属性を含むアサーションを含む SAML 認証応答を生成します。

- ポータルはこの応答をクライアントブラウザに送信します。

- クライアントブラウザは、AWS SSO エンドポイントにリダイレクトされ、SAML アサーションを投稿します。

- AWS SSO エンドポイントは、ユーザーに代わって AssumeRoleWithSAML API アクションの呼び出しを処理し、STS から一時的なセキュリティ認証情報を要求し、それらの資格情報を使用するコンソールサインイン URL を作成します。

- AWS は、サインイン URL をリダイレクトとしてクライアントに返送します。

- クライアントブラウザは、AWS マネジメントコンソールにリダイレクトされます。SAML 認証応答に複数の IAM ロールにマップされる属性が含まれている場合、ユーザーは最初にコンソールへのアクセスに使用するロールを選択するように求められます。

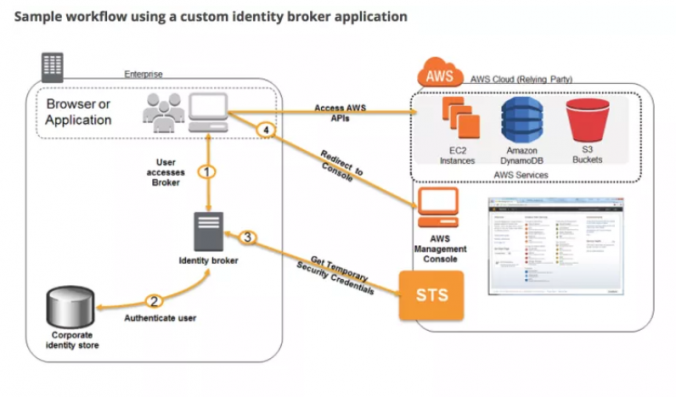

カスタムフェデレーションブローカー

- 組織が SAML 互換 IdP をサポートしていない場合、カスタム ID ブローカを使用してアクセスを提供できます。

- カスタム ID ブローカーは、次の手順を実行する必要があります。

- ユーザーがローカル ID システムによって認証されていることを確認します。

- AWS セキュリティトークンサービス (AWS STS) AssumeRole (推奨) または GetFederationToken (デフォルトでは36時間の有効期限があります) API を呼び出して、ユーザーの一時的なセキュリティ認証情報を取得します。

- 一時的な資格情報ユーザーが AWS リソースに対して持っているアクセス許可を制限する。

- AWS フェデレーションエンドポイントを呼び出し、一時的なセキュリティ資格情報を指定してサインイントークンを取得します。

- トークンを含むコンソールの URL を構築します。

- フェデレーションエンドポイントが提供する URL は、作成後15分間有効です。

- ユーザーに URL を与えるか、ユーザーの代わりに URL を呼び出します。

AWS認定試験の練習問題

- 質問はインターネットから収集され、答えは自分の知識と理解に基づいてマークされます(これはあなたと異なる場合があります)。

- AWSサービスは毎日更新され、回答と質問はすぐに時代遅れになる可能性がありますので、それに応じて調査してください。

- AWSのアップデートのペースを追うためにAWS試験の質問は更新されないため、基礎となる機能が変更されても質問が更新されないことがあります。

- さらなるフィードバック、ディスカッション、修正を可能にします。

- 写真共有サービスは、Amazon シンプルストレージサービス (S3) に画像を保存し、OpenID 接続互換 ID プロバイダを使用してアプリケーションのサインインを許可します。Amazon S3 操作で使用する必要がある、一時的なアクセスに対する AWS セキュリティトークンサービスアプローチはどれですか。

- SAML ベースの ID フェデレーション

- クロスアカウントアクセス

- AWS IAM ユーザー

- ウェブ ID フェデレーション

- AWS IAM (ID およびアクセス管理) をオンプレミス LDAP (ライトウェイトディレクトリアクセスプロトコル) ディレクトリサービスと統合するには、どの手法を使用できますか。

- LDAP アカウント識別子と AWS 資格情報を参照する IAM ポリシーを使用します。

- SAML (セキュリティアサーションマークアップ言語) を使用して、AWS と LDAP の間でシングルサインオンを有効にする。

- AWS セキュリティトークンサービスを ID ブローカーから使用して、短命の AWS 認証情報を発行します。(リンク参照)

- IAM ロールを使用して、LDAP 資格情報が更新されたときに IAM 資格情報を自動的にローテーションします。

- LDAP 資格情報を使用して、特定の EC2 インスタンスタイプの起動をユーザーのグループに制限します。

- あなたは、アプリケーションが単一の Amazon S3 バケット内のすべての画像を格納する写真共有モバイルアプリを設計しています。ユーザーは、直接 Amazon S3 に自分のモバイルデバイスから画像をアップロードし、Amazon S3 から直接自分の写真を表示し、ダウンロードできるようになります.可能性のある最も安全な方法で数百万人のユーザーを処理するようにセキュリティを構成する必要があります。新しいユーザーがフォト共有モバイルアプリケーションに登録したときに、サーバー側アプリケーションは何を行う必要がありますか。[PROFESSIONAL]

- 適切なアクセス許可を持つ AWS セキュリティトークンサービスを使用して長期の資格情報のセットを作成するモバイルアプリにこれらの資格情報を格納し、それらを使用して Amazon S3 にアクセスします。

- Amazon RDS でユーザーの情報を記録し、適切なアクセス許可を持つ IAM でロールを作成します。ユーザーがモバイルアプリを使用する場合、AWS セキュリティトークンサービス ‘ AssumeRole ‘ 関数を使用して一時的な資格情報を作成します。これらの資格情報をモバイルアプリのメモリに格納し、それらを使用して Amazon S3 にアクセスします。ユーザーがモバイルアプリを次回実行するときに、新しい資格情報を生成します。

- ユーザーの情報を Amazon DynamoDB に記録します。ユーザーがモバイルアプリを使用している場合、適切なアクセス許可を持つ AWS セキュリティトークンサービスを使用して一時資格情報を作成します。モバイルアプリのメモリにこれらの資格情報を保存し、それらを使用して、ユーザーがモバイルアプリを次に実行したときに新しい資格情報を生成する Amazon S3 にアクセスします。

- IAM ユーザーを作成します。IAM ユーザーに適切なアクセス許可を割り当て、IAM ユーザーのアクセスキーとシークレットキーを生成し、それらをモバイルアプリに格納し、これらの資格情報を使用して Amazon S3 にアクセスします。

- IAM ユーザーを作成します。iam ユーザーに対して適切なアクセス許可を持つバケットポリシーを更新し、IAM ユーザーのアクセスキーとシークレットキーを生成し、それらをモバイルアプリに保存し、これらの資格情報を使用して Amazon S3 にアクセスします。

- あなたの会社は最近、AWS の VPC にデータセンターを拡張し、必要に応じてバーストコンピューティング容量を追加しました。ネットワークオペレーションセンターのメンバは、必要に応じて AWS マネジメントコンソールに移動し、Amazon EC2 インスタンスを管理できる必要があります。各 NOC メンバーに対して新しい IAM ユーザーを作成せず、それらのユーザーが AWS マネジメントコンソールに再度サインインするようにします。以下のオプションは、NOC メンバーのニーズを満たしていますか?[PROFESSIONAL]

- OAuth 2.0 を使用して一時的な AWS セキュリティ資格情報を取得し、NOC メンバーが AWS マネジメントコンソールにサインインできるようにします。

- ウェブ ID フェデレーションを使用して、AWS の一時的なセキュリティ資格情報を取得し、NOC メンバーが AWS マネジメントコンソールにサインインできるようにします。

- オンプレミスの SAML 2. O 準拠の ID プロバイダ (IDP) を使用して、aws シングルサインオン (SSO) エンドポイントを経由して、AWS マネジメントコンソールへのフェデレーションアクセスを NOC メンバに付与します。

- 社内の SAML 2.0 準拠 ID プロバイダー (IDP) を使用して一時的なセキュリティ資格情報を取得し、NOC メンバーが AWS マネジメントコンソールにサインインできるようにします。

- 企業の Web アプリケーションは、Amazon 仮想プライベートクラウド (VPC) 内に展開され、iPsec VPN を介して企業のデータセンターに接続されます。アプリケーションは、オンプレミス LDAP サーバーに対して認証する必要があります。認証後、各ログインユーザーは、そのユーザーに固有の Amazon シンプルストレージスペース (S3) キースにのみアクセスできます。これらの目標を満たすことができる2つのアプローチは?(2 つの回答を選択)[PROFESSIONAL]

- IAM セキュリティトークンサービスに対して認証を行い、一時的な AWS セキュリティ認証情報を取得するために IAM ロールを引き受ける ID ブローカを開発します。アプリケーションは、適切な S3 バケットへのアクセス権を持つ AWS 一時セキュリティ認証情報を取得するために、ID ブローカを呼び出します。(LDAP ではなく IAM に対して認証する必要があります)

- アプリケーションは LDAP に対して認証を行い、ユーザーに関連付けられた IAM ロールの名前を取得します。その後、アプリケーションは IAM セキュリティトークンサービスを呼び出して、その IAM ロールを想定します。アプリケーションは、一時資格情報を使用して適切な S3 バケットにアクセスできます。(LDAP で認証し、AssumeRole を呼び出します)

- LDAP に対して認証を行う ID ブローカーを開発し、IAM セキュリティトークンサービスを呼び出して IAM フェデレーションユーザーの資格情報を取得するアプリケーションは、適切な S3 バケットへのアクセス権を持つ IAM フェデレーションユーザーの資格情報を取得するために ID ブローカを呼び出します。(カスタム ID ブローカの実装、LDAP による認証、およびフェデレーショントークンの使用)

- アプリケーションは LDAP に対して認証を行い、アプリケーションは AWS ID およびアクセス管理 (IAM) セキュリティトークンサービスを呼び出して、LDAP 資格情報を使用して IAM にログインし、アプリケーションは IAM 一時資格情報を使用して適切な S3 にアクセスすることができますバケット.(LDAP 資格情報を使用して IAM にログインできません)

- アプリケーションは、LDAP 資格情報を使用して IAM セキュリティトークンサービスに対して認証を行い、アプリケーションはそれらの一時的な AWS セキュリティ認証情報を使用して、該当する S3 バケットにアクセスします。(LDAP で認証する必要があります)

- B 社は、モバイルデバイス用の新しいゲームアプリを起動しています。ユーザーは、既存のソーシャルメディアアカウントを使用してゲームにログインし、データキャプチャを合理化します。B 社は、ユーザーがゲームを保存したときに、プレイヤーのデータとスコアデータをモバイルアプリからの DynamoDB テーブルに直接保存することを希望します。進行状況データは、ゲーム状態 S3 バケットに保存されます。DynamoDB および S3 にデータを格納するための最善の方法は何ですか。[PROFESSIONAL]

- EC2 ロールで起動された EC2 インスタンスを使用して、スコアデータ DynamoDB テーブルおよび Web サービスを介してモバイルアプリと通信する GameState S3 バケットへのアクセスを提供します。

- ウェブ ID フェデレーションを使用して、スコアデータ DynamoDB テーブルおよびゲーム状態 S3 バケットへのアクセスを提供するロールを想定した一時的なセキュリティ認証情報を使用する

- Amazon でログインを使用すると、ユーザーは、スコアデータ DynamoDB テーブルおよびゲーム状態 S3 バケットにアクセスできるモバイルアプリを提供する Amazon アカウントでサインインすることができます。

- アクセス資格情報が割り当てられた IAM ユーザーを使用して、スコアデータ DynamoDB テーブルへのアクセスを提供し、モバイルアプリで配布するためのゲーム状態 S3 バケットを指定します。

- ユーザーは、特定のデータをフェッチするために DynamoDB に呼び出しを行うモバイルアプリケーションを作成しました。アプリケーションは、DynamoDB SDK と root アカウントアクセス/シークレットアクセスキーを使用して、モバイルから DynamoDB に接続します。このシナリオでのセキュリティのベストプラクティスに関して、以下のステートメントのうちどれが当てはまりますか。

- ユーザーは、モバイルアプリケーションごとに別個の IAM ユーザーを作成し、それを使用して DynamoDB アクセスを提供する必要があります。

- ユーザーは、DynamoDB および EC2 アクセスを使用して IAM ロールを作成する必要があります。EC2 を使用してロールをアタッチし、モバイルから EC2 へのすべての呼び出しをルーティングします。

- アプリケーションは、Google、Amazon、Facebook などの ID プロバイダを使用して DynamoDB への呼び出しを検証する ウェブ ID フェデレーションで IAM ロールを使用する必要があります。

- DynamoDB アクセスを使用して IAM ロールを作成し、モバイルアプリケーションにアタッチします。

- 大きな組織の AWS アカウントを管理しています。組織には1000人以上の従業員がおり、従業員のほとんどにさまざまなサービスへのアクセスを提供したいと思っています。以下に挙げたオプションのうち、この場合の最良の解決策はどれですか?

- ユーザーは、各従業員に個別の IAM ユーザーを作成し、ポリシーに従ってアクセスを提供する必要があります。

- ユーザーは IAM ロールを作成し、そのロールに STS をアタッチする必要があります。ユーザーはその役割を EC2 インスタンスにアタッチし、そのサーバーで AWS 認証をセットアップする必要があります。

- ユーザーは、組織の部門ごとに IAM グループを作成し、各ユーザーをグループに追加して、より適切なアクセス制御を行う必要があります。

- IAM ロールを組織の認証サービスにアタッチして、さまざまな AWS サービスの各ユーザーを承認する。

- あなたのフォーチュン500会社は、より多くのハードウェアを取得する対 Amazon S3 の使用を評価する TCO 分析を取られている結果は、すべての従業員が自分の個人的な文書のストレージのために Amazon s3 を使用するアクセス権を付与されるということでした。企業の AD または LDAP ディレクトリからシングルサインオンを組み込んだソリューションを設定し、各ユーザーのアクセスをバケット内の指定されたユーザーフォルダに制限するには、次のどれを考慮する必要がありますか。(3 つの回答を選択)[PROFESSIONAL]

- フェデレーションプロキシまたは ID プロバイダーのセットアップ

- AWS セキュリティトークンサービスを使用して一時トークンを生成する

- バケット内の各フォルダにタグを付ける

- IAM ロールの構成

- バケット内のフォルダにアクセスする必要がある企業ディレクトリ内のすべてのユーザーに対応する IAM ユーザーを設定する

- AWS のお客様は、Amazon EC2 上で実行されているフロントエンドと、Amazon S3 に保存されている機密データで構成される Web アプリケーションをデプロイします。この機密性の高いデータへのすべてのアクセス操作が、個別のセキュリティチームによって操作される一元的なアクセス管理システムによって認証および承認される必要があることを、顧客のセキュリティポリシー。さらに、EC2 web フロントエンド・インスタンスを所有および管理する web アプリケーション・チームは、この一元化されたアクセス・マネジメント・システムを回避するデータにアクセスする権限を持つことが禁じられています。これらの要件をサポートする構成は、次のうちどれですか。[PROFESSIONAL]

- 別のセキュリティチームによって操作される CloudHSM を使用して、Amazon S3 上のデータを暗号化します。信頼されたエンドユーザーに対して承認されたデータアクセス操作を復号化するために、CloudHSM と統合するように Web アプリケーションを構成します。(S3 は、CloudHSM と直接統合されていません, また、そこに集中アクセス管理システム制御はありません)

- 集中管理されたアクセス管理システムに対してエンドユーザーを認証するように Web アプリケーションを設定します。信頼できるユーザーの STS トークンで、Amazon S3 から承認されたデータのダウンロードを許可する Web アプリケーションのプロビジョニング (制御アクセスと管理者は、認証が必要なデータにアクセスできません)。

- Amazon S3 上のデータにアクセスする権限を持つ別のセキュリティチームの作成と IAM ロールがあります。Web アプリケーションチームは、IAM ユーザーが Amazon S3 上のデータへのアクセスを拒否している間に、このロールを使用してインスタンスをプロビジョニングします (web チームはデータにアクセスできます)。

- SAML を使用して集中管理システムに対してエンドユーザーを認証するように Web アプリケーションを構成します。エンドユーザーは、SAML トークンを使用して IAM に認証を行い、承認されたデータを S3 から直接ダウンロードします。(SAML 認証のしくみではなく、一元的なアクセス管理システムが SAML クレームであるかどうかはわかりません)

- ウェブ ID フェデレーションとは

- Google や Facebook などの ID プロバイダーを使用して AWS IAM ユーザーになること。

- Google や Facebook などの ID プロバイダーを使用して、一時的な AWS セキュリティ認証情報を交換します。

- AWS IAM ユーザートークンを使用して、Google または Facebook ユーザーとしてログインします。

- AWS STS トークンを使用して、Google または Facebook ユーザーとしてログインします。

- Game-R-Usは、モバイルデバイス用の新しいゲームアプリを起動しています。ユーザーは、既存の Facebook アカウントを使用してゲームにログインし、ゲームはプレーヤーのデータを記録し、直接 DynamoDB テーブルに情報を採点します。DynamoDB API への要求に署名するための最も安全な方法は何ですか。

- 要求に署名するためにモバイルアプリと共に配布されるアクセス資格情報を持つ IAM ユーザーを作成する

- AWS ルートアカウントのアクセス資格情報をモバイルアプリに配布して、要求に署名する

- ウェブ ID フェデレーションを使用して要求に署名する一時的なセキュリティ資格情報を要求する

- モバイルアプリと DynamoDB テーブル間のクロスアカウントアクセスを確立して、要求に署名する

- あなたは消費者がオンラインで猫の写真を投稿するためのモバイルアプリを構築しています。 AWS S3 に画像を保存します。 あなたは非常に安く簡単にシステムを動かしたいと思っています。 これらのオプションのどれを使用すれば、高価なアップロードプロセスや認証/承認などの拡張を心配することなく、写真共有アプリケーションを構築できますか?

- AWS Cognito および ウェブ ID フェデレーションを使用してアプリケーションをビルドし、ユーザーが Facebook または Google アカウントを使用してログインできるようにします。ログインすると、AWS S3 などの AWS のリソースに直接アクセスするために、そのユーザーに渡されたシークレットトークンが使用されます。(Amazon Cognito は、ウェブ ID フェデレーションによって提供される機能のスーパーセットです。リンク参照)

- JWT または SAML 準拠のシステムを使用して、承認ポリシーを作成します。ユーザーはユーザ名とパスワードでログインし、フォトインフラストラクチャに対して呼び出しを行うために無期限に使用できるトークンが与えられます。

- 常に回転する API キーで AWS API ゲートウェイを使用して、クライアント側からのアクセスを許可します。SDK のカスタムビルドを作成し、その中に S3 アクセスを含めます。

- AWS oAuth サービスドメイン広告を作成し、パブリックサインアップを許可し、ドメインにアクセスします。セットアップ中に、少なくとも1つの主要なソーシャルメディアサイトをユーザーの信頼できる ID プロバイダーとして追加します。

- あなたの会社のマーケティングディレクターは、ユーザーが80の文字の要約で優しさのランダムな行為として知られている善行の目撃情報を投稿することができますモバイルアプリを作成するように求めた。あなたは、それが携帯電話、ブラウザ、およびタブレットの広い範囲で実行されるようにでアプリケーションを記述することを決めた。アプリケーションは、適切な証書の要約を保存するためにアマゾン DynamoDB へのアクセスを提供する必要があります。プロトタイプの初期テストでは、使用量に大きなスパイクがないことが示されています。このアプリケーションで最も費用対効果が高くスケーラブルなアーキテクチャを提供するオプションはどれですか。[PROFESSIONAL]

- EC2 インスタンスのトークン自動発行 (TVM) を使用して、セキュリティトークンサービスから一時的な資格情報を JavaScript クライアントに提供し、アマゾン ID およびアクセス管理 (IAM) ユーザーにマップされた署名済みの資格情報を提供する DynamoDB を許可する取得 S3 サイトとして有効になっている。クライアントは DynamoDB を更新します。(単一の EC2 インスタンスはスケーラブルなアーキテクチャではありません)

- アマゾン、グーグル、フェイスブックなどのウェブ ID プロバイダを使用してアプリケーションを登録し、そのプロバイダの IAM ロールを作成し、S3 が取得および DynamoDB を許可するように IAM ロールのアクセス許可を設定します。ウェブサイトとして有効になっている S3 バケットからモバイルアプリケーションを提供します。クライアントは DynamoDB を更新します。(JavaScript SDK で動作することができ、スケーラブルでコスト効果があります)

- トークン自動発行 (TVM) を使用して、セキュリティトークンサービスからの一時的な資格情報を JavaScript クライアントに提供し、DynamoDB がはを許可する IAM ユーザーにマップされた署名済みの資格情報を提供しますを置く。モバイルアプリケーションは、負荷分散された自動のアパッチ EC2 インスタンスから提供します。EC2 インスタンスは、DynamoDB が置くことができる IAM ロールで構成されます。サーバーは DynamoDB を更新します。(スケーラブルですがコスト効果はありません)

- アマゾン、グーグル、フェイスブックなどのウェブ ID プロバイダに JavaScript アプリケーションを登録し、そのプロバイダの IAM ロールを作成し、DynamoDB がはできるように IAM ロールの権限を設定しますを置く。モバイルアプリケーションは、負荷分散された自動のアパッチ EC2 インスタンスから提供します。EC2 インスタンスは、DynamoDB が置くことができる IAM ロールで構成されます。サーバーは DynamoDB を更新します。(スケーラブルですがコスト効果はありません)

リファレンス

Jayendra’s Blog

この記事は自己学習用に「IAM Role – Identity Providers and Federation – Certification(Jayendra’s Blogより)」を日本語に訳した記事です。

コメントを残す